Investigación Revela Estudiante que Vende Accesos a Sitios Vulnerables en Telegram y Usa el Malware Beima en Ataques Globales de Ciberseguridad.

La creciente explotación de sitios vulnerables por cibercriminales ha ganado un nuevo capítulo.

Tras investigadores de la empresa de seguridad Cyderes identificar, en Bangladés, a un universitario que hace aproximadamente un año y medio opera un esquema de venta de accesos a través de un canal en Telegram hacker.

El descubrimiento, realizado en conversaciones directas con el responsable, detalla qué se vende (accesos a páginas invadidas), quién conduce la operación (un estudiante cuya identidad no fue revelada), cuándo se inició la actividad (hace 18 meses), dónde ocurre (principalmente en Asia).

-

Una “habilidad silenciosa” está haciendo que brasileños ganen hasta R$ 22 mil al mes sin diploma y se conviertan en indispensables para empresas que dependen de millones de datos para sobrevivir.

-

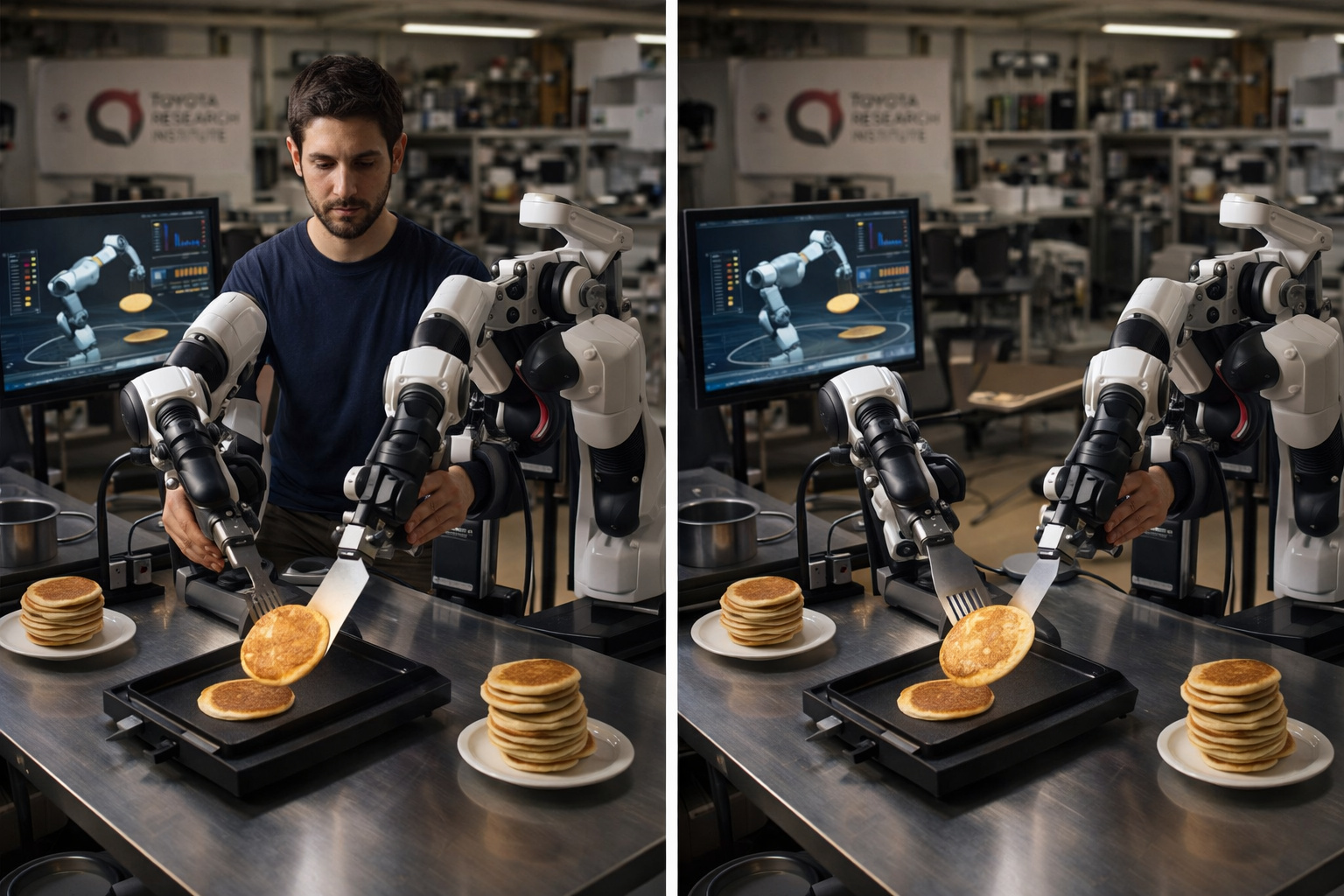

Investigadores del Toyota Research Institute descubrieron que, si un humano usa brazos robóticos para voltear una pancake 300 veces en una tarde, el robot aprende a hacerlo solo a la mañana siguiente, y este es hoy el método más prometedor para resolver el mayor cuello de botella de la robótica moderna.

-

Adiós plancha: un artículo común en los hogares comienza a perder espacio frente a la tecnología que alisa la ropa en minutos sin tabla y con menos consumo de energía.

-

Antártida revela una pista inusual en lo alto de las montañas Hudson, y lo que parecía ser solo una roca aislada comenzó a exponer un secreto guardado bajo el hielo durante eras.

Cómo se ejecutan los ataques (explotando configuraciones fallidas y paneles mal protegidos) y por qué el universitario afirma hacerlo (para costear sus estudios y buscar experiencia práctica en seguridad ofensiva).

Desde el primer contacto, los analistas de Cyderes percibieron que el esquema se había expandido mucho más allá de pequeñas invasiones.

Mercado Clandestino Movimenta Accesos a Partir de US$ 3

Según Cyderes, el universitario ofrece accesos completos a sitios vulnerables a precios extremadamente bajos.

Páginas pequeñas cuestan entre US$ 3 y US$ 4, valores que varían entre R$ 16 y R$ 21. Sin embargo, cuando se trata de dominios más valiosos como universidades reconocidas, instituciones legales, tribunales, gobiernos y organizaciones militares, el precio sube a alrededor de US$ 200 (aproximadamente R$ 1.060).

Aún así, el impacto de sus acciones es significativo, ya que los accesos vendidos pueden servir tanto para fraudes como para actividades de espionaje internacional.

Telegram Hacker Expone Red Global de Operadores Maliciosos

La investigación reveló que el universitario no está solo. A través de Telegram, los especialistas mapearon una extensa red de criminales ofreciendo desde accesos a sitios mal configurados hasta códigos completos para invadir sistemas y robar información.

Aunque muchos participantes son estudiantes, también hay investigadores de tecnología y profesionales de diversas áreas buscando «ingresos adicionales» con la práctica.

Además, el operador de Bangladés explora principalmente sitios en WordPress con fallas conocidas y páginas administradas a través de cPanel sin las debidas protecciones.

En algunos casos, el problema es tan básico como la contraseña predeterminada de administrador mantenida activa, mientras que en otros hay exposición de archivos .env, que contienen credenciales y claves de API.

Más de 5.200 Sitios Comprometidos en Diversos Países

La escala de la operación impresiona. El estudiante afirma comercializar el acceso a más de 5.200 sitios de organizaciones alrededor del mundo.

Asia lidera las ocurrencias, representando el 72% del total, con énfasis en Indonesia e India. Sin embargo, hay víctimas también en Brasil, Libia y Estados Unidos.

Casi la mitad de las páginas invadidas pertenece al sector educativo, mientras que alrededor del 25% están ligadas a entidades gubernamentales, lo que aumenta el riesgo de uso de los datos para fines estratégicos.

Los compradores siguen el mismo patrón geográfico, siendo mayoritariamente chinos, indonesios y malayos.

Beima Malware: Herramienta Furtiva y Prácticamente Indetectable

En los 80 casos analizados por la Cyderes, el uso del Beima malware llama la atención.

La herramienta de comando y control (C2) tiene un comportamiento furtivo, opera a través de JSON, utiliza claves RSA incrustadas y se oculta en llamadas de API comunes, lo que dificulta su detección por sistemas convencionales.

El Beima aún altera la fecha de inserción de los archivos maliciosos a 12 horas antes del ataque, engañando soluciones que identifican alteraciones recientes. Según los investigadores:

“Hasta el momento, Cyderes considera que el Beima es completamente indetectable por herramientas modernas de seguridad.”

Otro detalle crítico es que el código solo ejecuta funciones maliciosas en contextos específicos, dificultando la creación de firmas efectivas para antivirus basados en patrones.

Crece la Alerta y la Necesidad de Reforzar la Ciberseguridad

El caso refuerza el avance de la criminalidad digital impulsada por plataformas de comunicación anónima y el comercio clandestino de accesos.

La combinación entre Telegram hacker, sitios vulnerables y malwares altamente furtivos, como el Beima, crea un escenario de riesgo creciente para empresas, gobiernos y ciudadanos.

Los especialistas refuerzan que la prevención sigue siendo la principal arma: actualización constante de sistemas, contraseñas fuertes, gestión adecuada de archivos sensibles y monitoreo de logs.

Portugués

Portugués  Inglés

Inglés  Español

Español

Seja o primeiro a reagir!