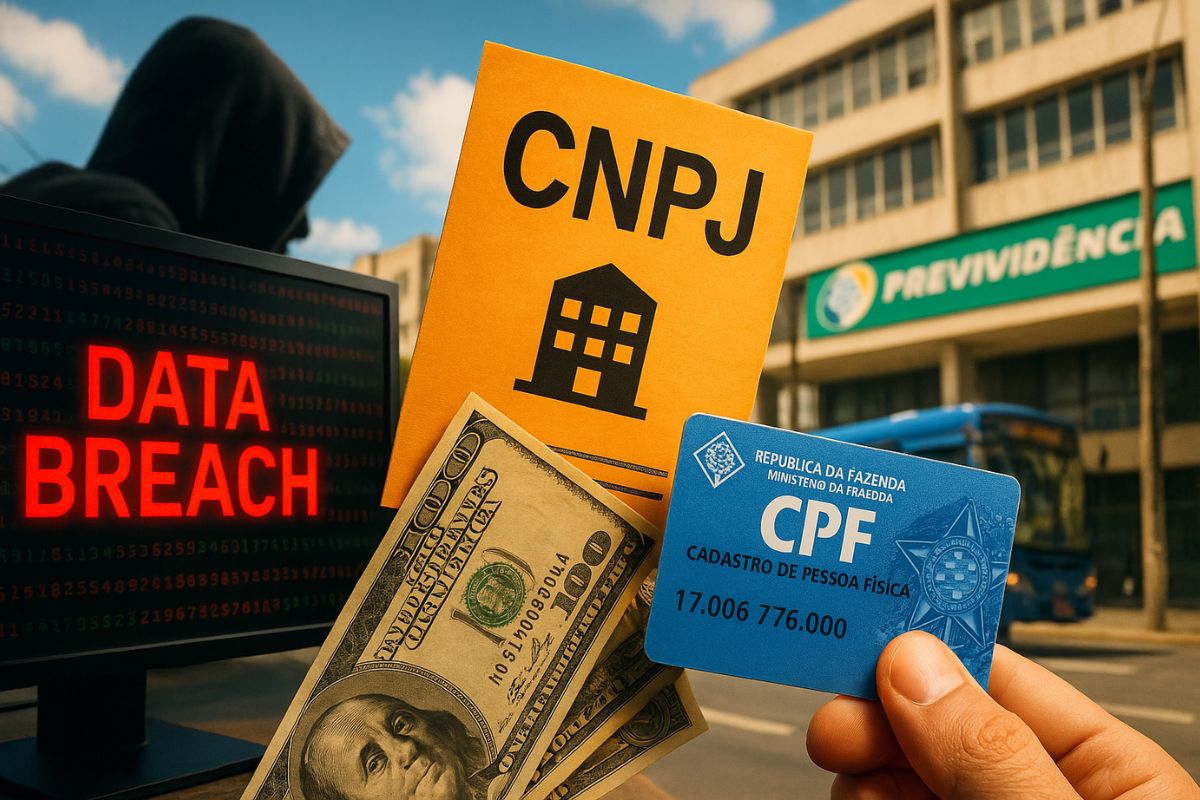

El Guion del Fraude Expuesto por Filipe Deschamps Muestra Uso de Datos Filtrados, “CNPJ Naranja”, Cambio Sorpresivo a CPF y Técnicas de IA para Clonar Voz e Imágenes.

Un caso reportado por Filipe Deschamps revela el nuevo manual del estafador digital: con datos filtrados, los criminales crean un perfil falso en WhatsApp, llaman a tu madre “mamá”, utilizan una foto pública y tratan de conseguir un Pix con urgencia. El paso a paso incluye CNPJ “naranja” y, si hay desconfianza, cambio repentino a CPF, siempre con mensajes autodestructivos e historias creíbles.

En el video, Deschamps reúne a un hacker ético (Penegui), al abogado Luís Augusto Durso y al creador Programador BR para demostrar cómo paneles clandestinos de datos filtrados revelan parientes, direcciones y perfiles, y cómo IA ya permite falsificar foto, audio e incluso video.

El objetivo es único: pedir Pix. “Esto va a empeorar”, advierte el grupo, al mostrar clonación de voz con apenas 30 segundos de muestra.

-

Casal compra chalet antiguo, rompe el suelo de la cocina para una reforma y encuentra más de mil monedas de oro y plata escondidas desde la Guerra Civil Inglesa hace más de 4 siglos.

-

Bolsas rígidas con los días contados: nueva tendencia prioriza la comodidad en 2026

-

Youtuber crea una excavadora equipada con una espada gigante de 4,5 metros para vengarse de su hermano y la invención se viraliza rápidamente en las redes.

-

El ejército de EE. UU. sorprende al mundo al presentar el helicóptero UH-60MX Black Hawk capaz de volar sin pilotos, controlado por tablet, con sistema MATRIX, sensores inteligentes y autonomía total en misiones reales de combate y rescate.

Cómo Comienza el Fraude: Proximidad Fabricada

El contacto llega por WhatsApp con un “Hola, mamá” y una foto creíble tomada de redes públicas. Detalles delatan: DDD fuera del patrón familiar, chat configurado para borrar mensajes en 24h y foto de perfil diferente de la que conoces.

Aun así, el apelo emocional habla fuerte y es ahí donde los estafadores insisten en urgencia (“necesito pagar ahora”) para evitar verificaciones.

En el caso narrado por Filipe Deschamps, la madre percibió el DDD extraño, pero el estafador mantuvo la presión. La urgencia es una estrategia central: ella reduce su sentido crítico, bloquea la verificación por llamada y crea el clima perfecto para el Pix.

El Guion del Dinero: del CNPJ “Naranja” al CPF “de Última Hora”

La secuencia es casi siempre esta: primero, se envía un CNPJ “limpio” para recibir el Pix. Si la víctima duda o pide tiempo, la cuenta se borra y surge un CPF “alternativo”.

En el caso reportado, el criminal inclusive borró el mensaje con el CNPJ y reapareció con clave CPF, tratando de atropellar la duda: “hazlo y mándame el comprobante”.

¿Por qué cambian de cuenta? Porque queman rápidamente las claves que orbitan en esquemas de “empresa naranja” y prueban opciones hasta que la operación pase sin bloqueo.

Mensajes autodestructivos y justificaciones truncadas (“¿no viste el audio?”) ayudan a borrar rastros y a confundir a quienes intentan salvar pruebas.

Paneles de Datos Filtrados: Por Qué Saben Quién es Tu Madre

Según el hacker ético Penegui, los criminales utilizan paneles montados a partir de grandes filtraciones y, muchas veces, datos robados de dentro de órganos y empresas.

El resultado es un banco paralelo que cruza SUS, CNH/Detran, Receita, comercio electrónico y redes sociales. Así es como el estafador “sabe” quién es madre, padre, cónyuge o hijo.

Estos paneles mezclan filtraciones antiguas y alimentación interna reciente, entregando información actualizada lo suficiente como para parecer íntimos.

Este poder de contexto da verosimilitud a las narrativas y rompe defensas de quienes están bajo impacto emocional.

IA Potenciando el Fraude: Foto, Voz y Video

En la demostración de Deschamps, imágenes falsas fueron generadas con IAs gratuitas a partir de una foto pública — inclusive ambientando un “accidente” en la ciudad de la víctima.

Aun con marca de agua y placas irreales, los familiares reaccionaron al shock emocional antes de analizar los detalles. Cuando la emoción toma el volante, la lógica frena.

En el audio, Programador BR muestra clonación de voz con 30 segundos de grabación, lo suficiente para pedidos de Pix “con tu voz”.

Y modelos de video ya permiten sustituir rostros de manera convincente. Mensaje central del trío: “Con datos filtrados y IA, los fraudes se sofisticarán, no desacelerarán.”

Qué Hacer en Ese Momento: Protocolo Antipánico

1) No interactúes. Bloquea. La orientación del abogado Luís Augusto Durso es clara: evita extraer ‘más datos’ del estafador. Interacción prolongada abre brecha para enlaces maliciosos y represalias usando tus propios datos filtrados.

2) Confirma por otro canal. Nunca pagues sin llamar (video/llamada) al supuesto solicitante por un número ya guardado. Frases cortas y objetivas ayudan: “Te llamaré ahora por el número antiguo”. El fraude no resiste a voz en vivo.

3) Guarda evidencias sin hacer clic. Capturas de las conversaciones y claves Pix (CNPJ/CPF) valen como insumo para las etapas legales. No abras enlaces y no descargues adjuntos.

4) Entrena a la familia. Establece una contraseña de emergencia (“palabra-senal”), combina la regla “siempre llamo antes” y fija alertas en el grupo familiar (DDD extraño = desconfía; pedido urgente = para, respira, verifica). La educación recurrente es el mejor antivirus.

Si Ya Has Caído: Caminos Legales y Bancarios

1) Reporte de ocurrencia (en línea). Registre inmediatamente el BO con todas las pruebas (número, capturas, claves Pix). Patrones repetidos ayudan a la policía a conectar casos y activar bancos.

2) Contacta el banco y el MED del Pix. Con el BO en mano, notifica tu banco y el banco de destino pidiendo el Mecanismo Especial de Devolución. Cuanto antes, mayores las posibilidades de bloqueo de valores.

3) ¿Escaló? Judicializa. Si el reembolso es negado, acciones judiciales pueden buscar recuperación de valores y responsabilidad. Informar claves y cuentas usadas en el fraude ayuda a derribar estructuras reincidentes.

Checklist de Blindaje: Mínimo Viable de Seguridad Doméstica

Mantén WhatsApp con verificación en dos pasos y alertas de sesión. Oculta datos sensibles en redes (fecha de nacimiento, parentesco explícito, teléfono de familiares). Desconfía de “urgencia” + “nuevo número” + “Pix”: ese es el trípode del fraude.

Adopta frase-senal para emergencias; combina que nadie manda Pix sin llamada previa; y estandariza preguntas de confirmación que IA y panel de datos no pueden responder (memorias familiares, apodos internos, información no pública). Repetir crea reflejo: para, confirma, solo entonces actúa.

La explosión de datos filtrados y de herramientas de IA cambió las reglas del juego: el fraude ahora conoce a tu familia y habla como tú. Ante esto, ¿qué protocolo va a adoptar tu hogar? ¿Ya tienen una contraseña-senal?

¿Quién en tu círculo sería más vulnerable a un “pedido de Pix urgente” con audio clonado? Cuéntanos en los comentarios cómo entrenas a tus padres y abuelos, qué situaciones ya enfrentaron y qué medidas funcionaron — tu relato puede blindar a otras familias.

Portugués

Portugués  Inglés

Inglés  Español

Español

-

2 pessoas reagiram a isso.